隔壁唠嗑频道

@CopyRightZGQInc

频道主的个人主页

domain.zgqinc.gq

如需查找分类请查看Tag列表

https://t.me/ZGQincLiqun/426

网页版

tgchannel.zgqinc.gq

RSS订阅

https://tgchannel.zgqinc.gq/rss.xml

聊天群组 @LiqunZGQinc

@CopyRightZGQInc

频道主的个人主页

domain.zgqinc.gq

如需查找分类请查看Tag列表

https://t.me/ZGQincLiqun/426

网页版

tgchannel.zgqinc.gq

RSS订阅

https://tgchannel.zgqinc.gq/rss.xml

聊天群组 @LiqunZGQinc

某某机场开了个惊天动地的玩笑。

https://t.me/yyjc_channel/110

原文已经被删了,但是非常抱歉,“互联网是有记忆的”。

https://telemetr.io/ru/channels/1611045425-yyjc_channel/posts/110

原文片段:

为遵守用户所在地相应法律法规,一元机场将向中国大陆用户开启实名认证功能,用户需提供

1,手持身份证正反面

2,手持本人签名并附带日期 对于不愿遵守法律的用户,一元机场将依法依规停止对其服务且不退款

你这个玩笑是不是开的太大了?

#资讯

https://t.me/yyjc_channel/110

原文已经被删了,但是非常抱歉,“互联网是有记忆的”。

https://telemetr.io/ru/channels/1611045425-yyjc_channel/posts/110

原文片段:

为遵守用户所在地相应法律法规,一元机场将向中国大陆用户开启实名认证功能,用户需提供

1,手持身份证正反面

2,手持本人签名并附带日期 对于不愿遵守法律的用户,一元机场将依法依规停止对其服务且不退款

你这个玩笑是不是开的太大了?

#资讯

苹果手机会获取附近设备的MAC地址并上传到苹果的服务器

https://www.reddit.com/r/privacy/comments/v624di/apple_tracks_you_even_if_you_dont_have_apple/

苹果跟踪你,即使你没有苹果设备

我们调查了iPhone上的iOS与苹果共享哪些数据,以及Pixel手机上的谷歌Android与谷歌共享哪些数据。我们发现,即使是在配置最低、手机闲置的情况下,iOS和谷歌Android平均每4.5分钟就与苹果/谷歌共享一次数据。手机IMEI、硬件序列号、SIM序列号和IMSI、手机号码等都与苹果和谷歌共享。尽管用户明确选择不接受,但iOS和谷歌的安卓系统都会传输遥测数据。当SIM卡被插入时,iOS和谷歌安卓都会向苹果/谷歌发送详细信息。iOS会向苹果发送附近设备的MAC地址,例如其他手机和家庭网关,以及它们的GPS位置。用户无法选择退出,目前几乎没有任何现实的选择来阻止这种数据共享。

(以上内容由DeepL翻译。)

附加文件:https://t.me/LiqunZGQinc/72721

来自群友投稿。

苹果真的很安全呢,我这辈子都不用苹果了,就算安卓半斤八两也比苹果这波骚操作好。

顺带一提,现在的安卓设备都可以实现随机MAC,就是说别的设备获取到的也是伪造的,不知道苹果有没有,苹果也有,就是不知道传回服务器的是真实的还是伪造的。

#资讯 #苹果完美无瑕

https://www.reddit.com/r/privacy/comments/v624di/apple_tracks_you_even_if_you_dont_have_apple/

苹果跟踪你,即使你没有苹果设备

我们调查了iPhone上的iOS与苹果共享哪些数据,以及Pixel手机上的谷歌Android与谷歌共享哪些数据。我们发现,即使是在配置最低、手机闲置的情况下,iOS和谷歌Android平均每4.5分钟就与苹果/谷歌共享一次数据。手机IMEI、硬件序列号、SIM序列号和IMSI、手机号码等都与苹果和谷歌共享。尽管用户明确选择不接受,但iOS和谷歌的安卓系统都会传输遥测数据。当SIM卡被插入时,iOS和谷歌安卓都会向苹果/谷歌发送详细信息。iOS会向苹果发送附近设备的MAC地址,例如其他手机和家庭网关,以及它们的GPS位置。用户无法选择退出,目前几乎没有任何现实的选择来阻止这种数据共享。

(以上内容由DeepL翻译。)

附加文件:https://t.me/LiqunZGQinc/72721

来自群友投稿。

顺带一提,现在的安卓设备都可以实现随机MAC,就是说别的设备获取到的也是伪造的,

#资讯 #苹果完美无瑕

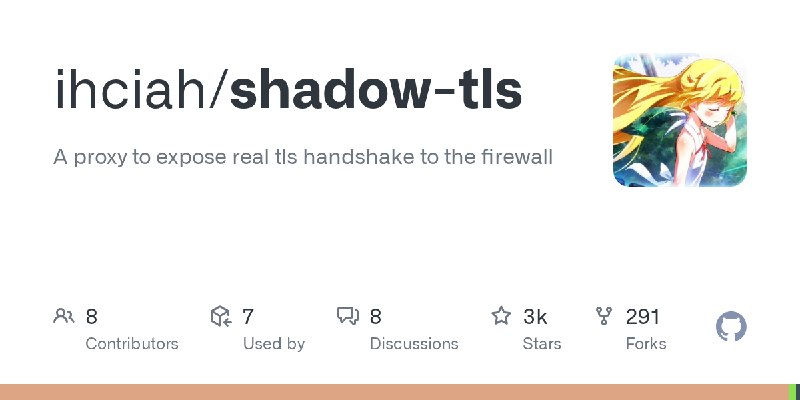

有一名开发者为突破GFW提供了一种新的思路,在 tcp 连接建立后,发起一个 tls 握手时,服务器端类似于端口流量转发到某白名单域名,以伪装成白名单域名的 tls 流量,当 tls 握手完成了,此时TCP连接保持传输真实的 TCP payload,该开发者已经发布了一个工具 ShadowTLS

—— ihciah@V2EX ,ThirdFlame

来自:https://t.me/xhqcankao/3492 (已被删除)

项目地址:https://github.com/ihciah/shadow-tls

fork存档:https://github.com/ZGQ-inc/shadow-tls

原文详情:https://v2ex.com/t/875975

网页存档:WebArchive

#资讯 #梯子 #VPN #翻墙 #Github

—— ihciah@V2EX ,ThirdFlame

来自:https://t.me/xhqcankao/3492 (已被删除)

项目地址:https://github.com/ihciah/shadow-tls

fork存档:https://github.com/ZGQ-inc/shadow-tls

原文详情:https://v2ex.com/t/875975

网页存档:WebArchive

#资讯 #梯子 #VPN #翻墙 #Github

CDG

https://www.comdotgame.com/

Flash黄油。

PC推荐使用此浏览器配合此Flash player 修改版。

Android使用Puffin浏览器。

#网站 #游戏 #GalGame #黄油

https://www.comdotgame.com/

Flash黄油。

PC推荐使用此浏览器配合此Flash player 修改版。

Android使用Puffin浏览器。

#网站 #游戏 #GalGame #黄油

已恢复。

经测试,大部分地区包括香港、美国、新加坡无法访问,提示连接终止,部分情况下提示

tunnel_connection_failed或显示Cloudflare的502页面。原因未知,可能在维护网页服务器。#资讯

![冰点资源分享[频道]](/static/https://cdn5.telesco.pe/file/IQU0k7oHihJ2NOqvcAjPJgXCYPoByzocx4Lh08Xjc2mjE5YS9If6TBi5BypGNQhar-kbIJbP8WGXe-ondJU5m9tkunfiukB9_EvXEm2dR5Rb7A6ABTyC3nxrb3xhU1I2c-R60wi6FGgj41thw7DbxDCZ5XnwSGUQYPK10G8j3U4BPK0zVlkPmcra9xySZ0PtwdsE39QmR_HDLURttvQEgMM6h8D1umbrPKjeIzecIgcK0i8kai-3Kao7CdqI0fWPgsLeFR4fM279Wf64gcjkuY2w7viZimDVynZPUwQF8yqdvQNS-crYk0l4j12V97fx1vfxRxsY4QEafHbaPzZxnA.jpg)